Plano de Estratégia e Implementação do C-SCRM (C-SCRM SIP)

NIST SP 800-161 Rev 1 - Estratégia e Plano de Implementação de Gerenciamento de Riscos da Cadeia de Suprimentos de Segurança Cibernética (C-SCRM SIP)

O ComplianceForge desenvolveu ummodelo editável para uma estratégia e um plano de implementação do C-SCRM. Esta é uma documentação totalmente editável (por exemplo, Word, Excel, PowerPoint, etc.) que pode permitir que sua organização “atinja o ponto de execução” com operações C-SCRM alinhadas com oNIST SP 800-161 Rev 1, que é o atual “padrão ouro” para orientação autorizada do C-SCRM.

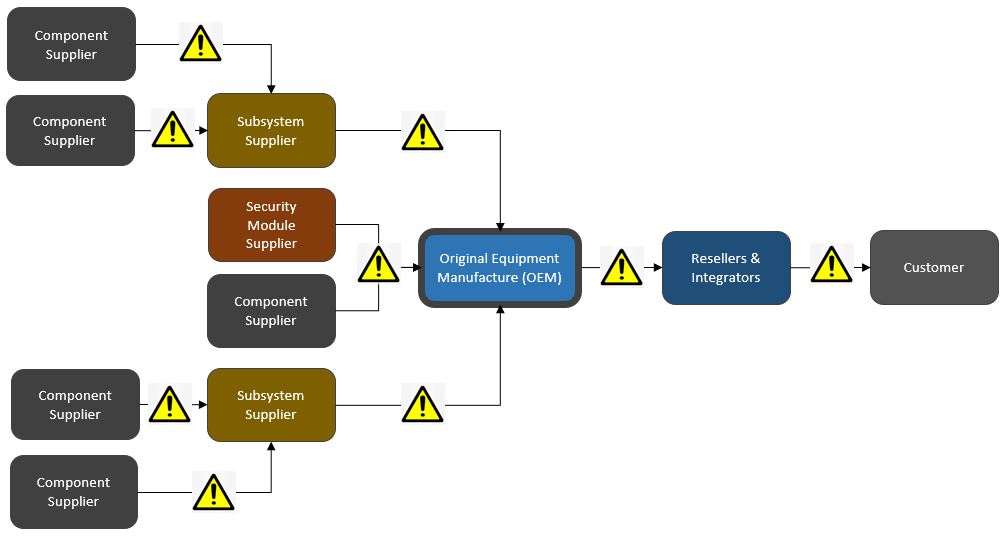

A realidade é que as organizações dependem de uma cadeia de suprimentos global para fornecer uma variedade de produtos e serviços que permitam o alcance de seus objetivos estratégicos e operacionais. Dado o escopo global de identificação de riscos de segurança cibernética e proteção de dados, ameaças e vulnerabilidades em toda a cadeia de suprimentos são complicadas devido à assimetria de informações que existe entre as empresas adquirentes e seus fornecedores e prestadores de serviços:

- Os adquirentes muitas vezes não têm visibilidade e compreensão de como a tecnologia adquirida é desenvolvida, integrada e implantada e como os serviços que adquirem são entregues.

- Os adquirentes com processos, procedimentos e práticas C-SCRM inadequados ou ausentes podem experimentar riscos de cibersegurança de maior exposição em toda a cadeia de suprimentos.

O produtoC-SCRM SIPé projetado para implementar um Programa C-SCRM, bem como fornecer um método eficiente e econômico para desenvolver uma estratégia C-SCRMe implementar etapas acionáveis para operacionalizar a estratégia C-SCRM. Fornecedores, Integradores e Prestadores de Serviços (SISP) estão no escopo das operações do C-SCRM, onde o termo SISP inclui Fabricantes de Equipamentos Originais (OEMs), vendedores, contratados, consultores e outras entidades que compõem a cadeia de suprimentos. Este escopo de operações para o C-SCRM SIP inclui todas as entidades que:

- Transmitir, processar e/ou armazenar os dados de uma organização ou de seus clientes nos sistemas, aplicativos e/ou serviços do SISP;

- Fabricar produtos ou componentes de produtos utilizados nas operações e/ou produtos de uma organização; e/ou

- Fornecer serviços para as operações e/ou ofertas de serviços de uma organização.

Os destaques do produto do C-SCRM SIP incluem:

- Orientação de risco baseada no país para determinar níveis mínimos de decisão de gerenciamento para conduzir operações ou contratar fornecedores de países que representam uma ameaça legítima do C-SCRM.

- O plano de implementação priorizado contém mapeamentos para controles NIST SP 800-161 R1 para cada fase de implementação do C-SCRM.

- Modelo de documentação editável e escrito profissionalmente que aproveita as “práticas recomendadas” reconhecidas pelo setor para o C-SCRM.

- Solução econômica para gerar rapidamente documentação para uma estratégia e um plano de implementação do C-SCRM.

- Exemplos de requisitos de contrato de fluxo para fornecedores, vendedores, subcontratados, etc. (DFARS/CMMC, ISO 27001, NIST CSF, NIST 800-53, FAR, PCI DSS e UE GDPR/CCPA).

Plano de Implementação C-SCRM Priorizado (Mapeamento NIST SP 800-161 R1)

O C-SCRM SIP contém um plano de implementação priorizado que toma os controles identificados no NIST SP 800-161 R1 e atribui os controles a uma das vinte e quatro fases priorizadas. Isso foi projetado para ajudar a priorizar controles que podem impedir o retrabalho durante o processo de implementação do controle. Este é um dos muitos componentes úteis que vem com o produto C-SCRM SIP.

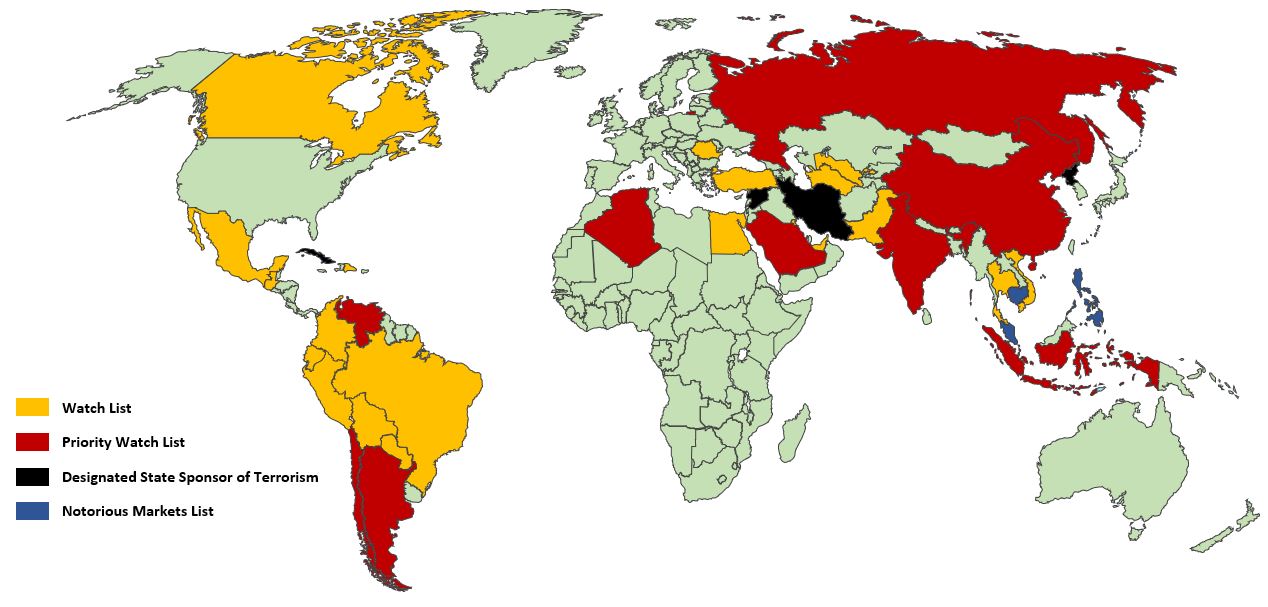

Gestão de Riscos Baseada no País

Para gerenciar adequadamente as ameaças relacionadas à cadeia de suprimentos, sua organização deve avaliar as ameaças baseadas no país representadas por sua cadeia de suprimentos. Esta revisão deve abranger as preocupações geográficas de onde seus produtos, serviços e suporte se originam ou transitam por:

- Transmitir, processar e/ou armazenar os dados da sua empresa ou dos seus clientes através dos sistemas, aplicações e/ou serviços do SISP;

- Fabricar produtos ou componentes de produtos utilizados nas operações e/ou produtos da sua empresa; e/ou

- Fornecer serviços para as operações e/ou produtos da sua empresa.

Dentro do PIP do C-SCRM, esse critério para o gerenciamento de ameaças geográficas específicas é refinado por orientação de:

- Lista de Observação Prioritária e Lista de Observação

- Índice de percepção de corrupção

- Lista de Mercados Notórios

- Estado Designado Patrocinador do Terrorismo

- Restrições EAR / ITAR

- Leis de localização de dados potencialmente hostis

Orientação da Lista de Materiais de Software (SBOM) - EO 14028

A Ordem Executiva 14028, Ordem Executiva sobre a Melhoria da Cibersegurança da Nação, é o fator determinante para a segurança de aplicativos dentro do C-SCRM, devido a vários incidentes recentes de segurança cibernética de alto perfil. Específica para a segurança de aplicativos C-SCRM, pois afeta a indústria privada, a EO 14028 orienta as agências do governo dos EUA a desenvolver planos para:

- Compartilhar informações removendo barreiras para compartilhar informações sobre ameaças;

- Modernizar os recursos de segurança cibernética; e

- Melhore a segurança da cadeia de suprimentos de software.

Devido à natureza de como os requisitos do contrato fluem através da cadeia de suprimentos global, as ramificações da EO 14028 serão sentidas em todos os setores. O requisito que tem o maior potencial para interromper o “business as usual” é a expectativa de que o software e os serviços tenham uma Lista de Materiais de Software (SBOM).

Exemplo de produto - Plano de Estratégia e Implementação de Gerenciamento de Riscos da Cadeia de Suprimentos de Segurança Cibernética (C-SCRM)

A Estratégia e Plano de Implementação de Gerenciamento de Riscos da Cadeia de Suprimentos de Segurança Cibernética (C-SCRM SIP) é baseado significativamente nas “melhores práticas” do NIST SP 800-161. Ele contém os componentes necessários para implementar um programa C-SCRM e operacionalizar uma estratégia C-SCRM com a orientação do plano de implementação fornecido. Você obtém documentos do Microsoft Word e Excel totalmente editáveis que você pode personalizar para suas necessidades específicas

| Assista ao nosso vídeo passo a passo do produto | Veja o exemplo do produto | ||

| ||||

Exemplo C-SCRM SIP | ||||

| ||||

Exemplo de mapeamento |

Estimativa de economia de custos - Estratégia e Plano de Implementação de Gerenciamento de Riscos da Cadeia de Suprimentos de Segurança Cibernética (C-SCRM SIP)

Quando você analisa os custos associados a (1) contratar um consultor externo para escrever documentação de segurança cibernética para você ou (2) encarregar sua equipe interna de escrevê-la, as comparações de custos pintam uma imagem clara de que comprar do ComplianceForge é a opção lógica. Em comparação com a contratação de um consultor, você pode economizar meses de tempo de espera e dezenas de milhares de dólares. Considerando que, em comparação com a escrita de sua própria documentação, você pode potencialmente economizar centenas de horas de trabalho e o custo associado à perda de produtividade. A compra do C-SCRM SIP da ComplianceForge oferece estas vantagens fundamentais quando comparado com as outras opções para obter documentação de segurança cibernética de qualidade:

- Para que sua equipe interna gere documentação comparável, seriam necessárias cerca de 350 horas de trabalho da equipe interna, o que equivale a um custo de aproximadamente US $ 26.000em despesas relacionadas à equipe. Isso é cerca de 4-8 meses de tempo de desenvolvimento, onde sua equipe seria desviada de outro trabalho.

- Se você contratar um consultor para gerar essa documentação, eles levariam cerca de 225 horas de trabalho do consultor, o que equivale a um custo de aproximadamente US $ 64.000. Isso é cerca de 3-6 meses de tempo de desenvolvimento para um empreiteiro fornecer a entrega.

- O C-SCRM SIP é aproximadamente 5% do custo para um consultorou 12% do custo de sua equipe internapara gerar documentação equivalente.

- Processamos a maioria dos pedidos no mesmo dia útil para que você possa potencialmente começar a trabalhar com o C-SCRM SIP no mesmo dia em que fizer seu pedido.

O processo de escrever documentação de segurança cibernética pode levar muitos meses para uma equipe interna e envolve afastar seus especialistas em segurança cibernética mais experientes e experientes das funções operacionais para ajudar no processo, o que geralmente não é o uso mais eficiente de seu tempo. Além do imenso custo de contratar um consultor de segurança cibernética por US $ 300 / h + para escrever essa documentação para você, o tempo para agendar um consultor, fornecer orientação e obter o produto entregável pode levar meses. Mesmo quando você traz um consultor, isso também requer o envolvimento de sua equipe interna para controle de qualidade e resposta a perguntas, de modo que o impacto não se limita apenas ao tempo consumido pelo consultor.

Programa de Gerenciamento de Riscos da Cadeia de Suprimentos de Segurança Cibernética (C-SCRM)

| O primeiro passo para lidar com esse risco é informar seus fornecedores sobre o que é exigido deles - isso aborda o devido cuidado. O próximo passo é responsabilizar seus fornecedores para atender às suas necessidades - ou seja, a devida diligência. Você deve isso aos seus clientes para garantir que seus riscos sejam abordados em toda a sua organização e é aí que nosso Gerenciamento de Risco da Cadeia de Suprimentos (C-SCRM SIP) ajuda. Com requisitos como o CMMC, EAR/ITAR, PCI DSS, etc., há a necessidade de uma maneira simples de uma empresa informar seus provedores de serviços sobre as expectativas quando se trata de gerenciar os riscos de segurança da informação. É um requisito de senso comum que as empresas devem ter em vigor, por isso há um esforço para reduzir o risco com os prestadores de serviços. À luz das recentes violações em grandes corporações, é provável que uma repressão se siga para que as empresas sigam uma melhor segurança cibernética. Um dos pontos mais importantes a lembrar quando se trata de conformidade é que, se você não puder provar que está em conformidade (por exemplo, políticas e padrões documentados), é improvável que sua empresa conte com um seguro comercial para cobrir as despesas de uma violação. O C-SCRM SIP pode servir como um elemento fundamental no programa de segurança cibernética da sua organização. Pode ficar sozinho ou ser emparelhado com outros produtos especializados que oferecemos. |

O que é oGestão de Riscos da Cadeia de Suprimentos (C-SCRM SIP)?

O C-SCRM SIP é um documento editável do Microsoft Word que se destina a operacionalizar um Programa C-SCRM que pode impor segurança em toda a sua cadeia de suprimentos (por exemplo, provedores de serviços, fornecedores, contratados, etc.).

- O C-SCRM SIP é baseado no NIST SP 800-161 R1 para desenvolver um Programa C-SCRM, que pode ser aplicado em toda a organização.

- O texto para requisitos específicos de fluxo reduzido identificados no C-SCRM SIP pode ser usado no contrato de um adendo.

-

Este produto aborda as perguntas “como?” sobre como sua empresa gerencia o risco com terceiros.

- A gestão do risco de terceiros é agora um requisito comum em obrigações estatutárias, regulamentares e contratuais.

- O C-SCRM SIP ajuda a fornecer evidências do devido cuidado na forma como sua empresa informa terceiros sobre suas obrigações de segurança cibernética.

Quais problemas o C-SCRM SIP resolve?

A aquisição de produtos de Tecnologia da Informação e Comunicação (TIC) e Tecnologia Operacional (OT) de fornecedores estabelece uma relação direta entre esses fornecedores e os adquirentes. Esta relação também é geralmente guiada por um acordo contratual juridicamente vinculativo entre o adquirente e o fornecedor. No entanto, as TIC/TO comerciais desenvolvidas pelos fornecedores são normalmente concebidas para fins gerais para um mercado global e não são adaptadas aos ambientes operacionais ou de ameaças específicos de um cliente individual. O Commercial Off The Shelf (COTS) ICT/OT tem algumas vulnerabilidades compartilhadas para produtos, aplicativos e serviços sob medida, mas a opacidade dos componentes e módulos que compõem o COTS cria seus próprios problemas.

- Falta de experiência em segurança interna - Escrever documentação de segurança é uma habilidade que muitos bons profissionais de segurança cibernética simplesmente não são proficientes e evitam a tarefa a todo custo. Incumbir seus analistas e engenheiros de segurança de escrever uma documentação abrangente significa que você está ativamente afastando-os da proteção e defesa de sua rede, o que não é um uso sábio de seu tempo. O C-SCRM SIP é um método eficiente para obter documentação para construir um Programa C-SCRM!

- Requisitos de conformidade - Está se tornando cada vez mais comum que as organizações, independentemente do setor, sejam obrigadas a governar sua cadeia de suprimentos para ameaças e riscos de segurança cibernética e privacidade.

- Falhas de auditoria - Muitas organizações enfrentam problemas em auditorias quando perguntadas COMO o risco de terceiros ou da cadeia de suprimentos é gerenciado, uma vez que não podem fornecer documentação além das políticas e padrões. O C-SCRM SIP aborda o COMO para você!

- Requisitos do fornecedor - É muito comum que clientes e parceiros solicitem evidências de governança de segurança cibernética de terceiros. O C-SCRM SIP fornece essa evidência!

Como o C-SCRM SIP resolve isso?

- Limpar documentação - O C-SCRM SIP fornece a documentação para provar que o programa de conformidade do fornecedor existe.

- Economia de tempo - O C-SCRM SIP pode fornecer à sua organização uma solução semi-personalizada que requer recursos mínimos para se ajustar às necessidades específicas da sua organização.

- Alinhamento com as principais práticas - O C-SCRM SIP está alinhado com o NIST SP 800-161, que é o “padrão ouro” para as práticas de gerenciamento de riscos da cadeia de suprimentos.

Reduzir o risco é fundamental para o gerenciamento de riscos da cadeia de suprimentos

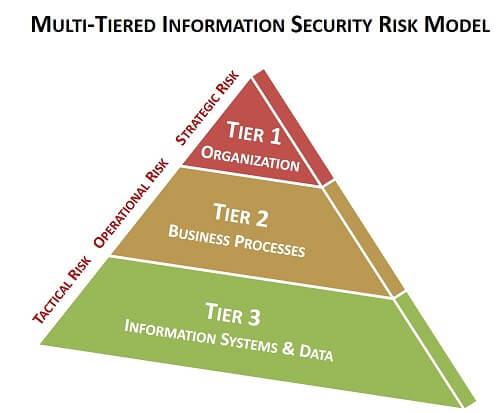

Ter um Supply Chain Risk Management (C-SCRM SIP) éfocado em minimizar o risco para sua empresa, seus parceiros e seus clientes. Há tradicionalmente um baixo nível de risco (tático) que é focado em fraquezas relativas a sistemas e dados de rotina. Existe um risco de nível médio (operacional) que se concentra nas fraquezas relativas ao processo de negócios. Há também um risco de alto nível (estratégico) que afeta em um nível organizacional. Ter um relacionamento seguro com o fornecedor pode abordar o risco em todos esses três níveis.